Szyfrowanie – sposób na ochronę danych firmowych w pracy zdalnej

Niezmiennie od dziesięcioleci szyfrowanie pozostaje najskuteczniejszym sposobom na ochronę treści zawartych w przesyłanych dokumentach czy wiadomościach. Oczywiście dzisiejsze sposoby szyfrowania w Internecie znacznie przewyższają te stosowane, chociażby w czasie wojny. Bo o ile, dzięki geniuszowi ludzi jednak udało się przełamać szyfr niemieckiej Enigmy, tak obecne algorytmy szyfrowania, przynajmniej tak wskazują eksperci, są teoretycznie nie do złamania (teoretycznie, bo jednak FBI udało się przełamać kod iPhone’a terrorysty). Dowiedz się, co to jest szyfrowanie, czym się różni szyfrowanie programowe od sprzętowego oraz jaka aplikacja do zdalnej pracy grupowej zapewnia całkowitą ochronę przesyłanych danych firmowych przed dostępem osób nieuprawnionych.

Szyfrowanie – co to jest?

Szyfrowanie to proces zamiany informacji zawartych w dokumentach przesyłanych na odległość w bloki pozbawionych większego znaczenia danych. Im bardziej zaawansowany technologicznie jest algorytm szyfrowania, tym bardziej abstrakcyjne i trudniejsze do rozszyfrowania są dane. Odwrotnym procesem do szyfrowania jest deszyfrowanie, czyli zamiana tych tzw. krzaczków na czytelne dane. W komunikacji powszechnie się mówi o danych zaszyfrowanych i zwykłych danych. Najczęściej szyfrowanie przy pomocy skomplikowanych algorytmów stosuje się w komunikacji, nie tylko w intytulacjach takich jak wojsko, służby specjalne czy policja, ale także w korporacjach. Dla firm, których dane są głównym zasobem, ujawnienie ważnych informacji na przykład podczas negocjacji konkurencji czy osobom nieupoważnionym miałoby katastrofalne konsekwencje.

Szyfrowanie programowe a sprzętowe

Szyfrowanie programowe, jak sama nazwa wskazuje, wykorzystuje różnego rodzaju programy komputerowe w tym procesie. Podczas szyfrowania danych generowany jest unikalny klucz, który jest przechowywany w pamięci komputera. Klucz jest zaszyfrowany hasłem użytkownika. Odblokowując klucz hasłem, otrzymujemy dostęp do niezaszyfrowanych danych na dysku. Kopia klucza jest także zapisywana na dysku. Szyfrowanie programowe to operacja pośrednicząca w procesie zapisu/odczytu danych firmowych. Dane zapisywane, zanim zostaną fizycznie zapisane na dysku, są szyfrowane przy użyciu tego klucza. Podczas odczytu zachodzi proces odwrotny, zanim informacje trafią do aplikacji i staną się czytelne dla odbiorcy, zachodzi deszyfrowanie przy użyciu tego samego klucza. Szyfrowane programowe jest tym skuteczniejsze, im bezpieczniejsze urządzenia są używane w tym procesie. W tym procesie najsłabszym ogniwem jest hasło i klucz, jeśli hakerzy je przełamią, to będą mieli dostęp do danych.

Z kolei szyfrowanie sprzętowe opiera się najczęściej o dyski samo szyfrujące (SED). Dyski tego rodzaju mają wbudowany układ szyfrujący AES, który szyfruje dane przed ich zapisaniem i odszyfrowuje je przed odczytaniem bezpośrednio z nośnika. Proces szyfrowania sprzętowego odbywa się między systemem operacyjnym zainstalowanym na dysku a systemem BIOS. Podobnie jak w szyfrowaniu programowym, tak też tutaj w czasie pierwszego szyfrowania generowany jest klucz szyfrowania, który jest przechowywany w pamięci flash. Podczas pierwszego uruchomienia komputer żąda podania hasła, po jego wprowadzeniu dysk zostaje odszyfrowany, a użytkownik otrzymuje dostęp do systemu i danych.

Bezpieczeństwo danych firmowych w pracy zdalnej

W ostatnim czasie wiele firm, z powodu pandemii koronawirusa Sars-Cov-2 w trosce o zdrowie swoich pracowników i klientów zmuszonych zostało do przejścia na pracę zdalnĄ. Jednak wiele korporacji z obawy o utratę danych lub dostęp do nich przez osoby niepowołane nie zdecydowało się na taki krok. Te firmy, może zbyt asekuracyjnie, nie chciały ryzykować bezpieczeństwa danych firmowych. W wielu korporacjach, gdzie dane stanowią główny zasób firmy i są niezbędnym elementem bieżącej pracy takie ryzyko w pracy zdalnej, gdzie dokumenty muszą krążyć między pracownikami istnieje, aczkolwiek można je wyeliminować. Wystarczy skorzystać ze sprawdzonej aplikacji do pracy zdalnej, która będzie drażliwe dane szybko szyfrować.

Comarch IBARD

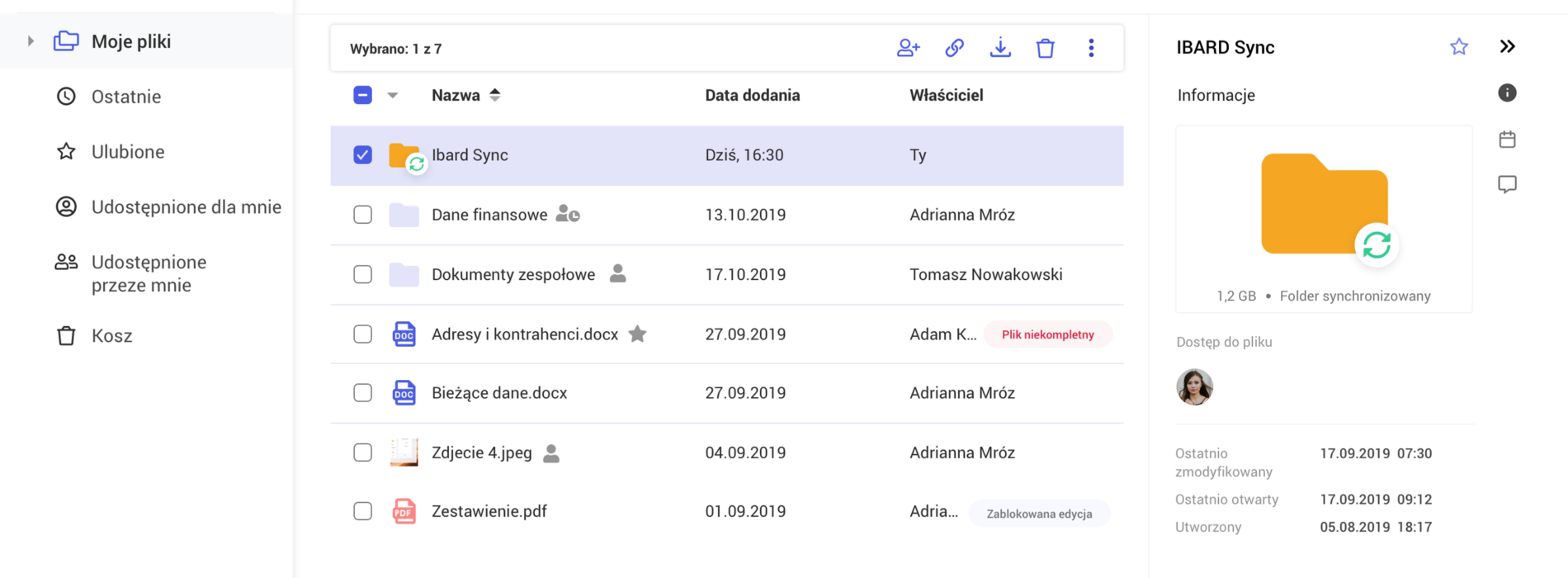

Bezpieczeństwo danych firmowych w dobie cyfryzacji to największe wyzwanie stojące przed firmami. Najtrudniej chronić dane, kiedy muszą one być przesyłane z oddziału do oddziału, lub pomiędzy pracownikami pracującymi w domu. Konieczność zabezpieczenia danych wynika nie tylko z własnych interesów, ale także przepisów prawa. I choć ustawa RODO dokładnie nie określa, jakie środki techniczne należy zastosować do ochrony danych, to wskazuje, że środki te mają być adekwatne do ryzyka związanego z przetwarzaniem danych osobowych. Wydaje się, że skutecznym sposobom na zabezpieczenie danych przed dostępem osób nieuprawnionych jest aplikacja Comarch IBARD. To wielofunkcyjna aplikacja umożliwiająca nie tylko bezpieczny i intuicyjny backup danych, zarówno z komputerów, jak i urządzeń mobilnych, ale także synchronizację i szyfrowanie danych oraz zaawansowane udostępnianie wewnątrz i zewnątrz firmy.

W zakresie pracy zdalnej aplikacja umożliwia:

- współdzielenie plików z innymi użytkownikami – program umożliwia udostępnianie wybranych zasobów dowolnej liczbie współpracowników, przy jednoczesnym nadawaniu im uprawnień do „odczytu” lub „odczytu i zapisu”.

- pracę grupową na firmowych plikach niemal w „czasie rzeczywistym”.

- udostępnianie danych w Internecie – za sprawą możliwości szybkiego i prostego wygenerowania linku do pliku oraz opcjonalnego zabezpieczenia go hasłem, użytkownik może łatwo udostępniać plik na zewnątrz.

- współdzielenie – możliwość pracy nad dokumentami w czasie rzeczywistym na dowolnym urządzeniu. Pliki znajdujące się w folderze SYNC można edytować nawet na smartfonie, a zmiany będą od razu widoczne w chmurze dla osób, którym plik jest udostępniony.

- szyfrowanie – dzięki szyfrowaniu wszystkie pliki zawierające dane wrażliwe są bezpieczne, jeśli uda się je przejąć osobie niepowołanej, to będę bezużyteczne. Aplikacja wykorzystuje generator kluczy AES256. Klucz można przekazać tylko osobom, które plik mają odczytać. Ponadto klucz nie jest przesyłany do chmury, może być przechowywany na nośniku zewnętrznym lub swoim dysku. Szyfrowanie przesyłu danych na linii komputer Klienta – serwery Comarch IBARD, przy wykorzystaniu protokołu SSL 256 bit. Ten sam protokół wykorzystywany jest w komunikacji z serwisami bankowości internetowej, z której każdy z nas korzysta na co dzień.

Szyfrowanie danych firmowych w aplikacji odbywa się za pomocą algorytmu szyfrującego AES 256 bit. Dane szyfrowane są na komputerze użytkownika przy pomocy wygenerowanego wcześniej klucza szyfrującego (dostęp do niepowtarzalnego klucza ma tylko użytkownik i tylko on może odszyfrować dane). AES (Advance Encryption Standard) to symetryczny algorytm szyfrowania (co oznacza, że klucze szyfrowania i deszyfrowania są takie same). Jest to szyfr blokowy, dlatego dane przed zaszyfrowaniem są dzielone na 128-bitowe bloki. 256-bitowe szyfrowanie AES jest międzynarodowym standardem, który zapewnia najwyższe bezpieczeństwo danych i jest uznawany m.in. przez rząd Stanów Zjednoczonych. Szyfrowanie AES-256 jest w zasadzie niemożliwe do „złamania”, co czyni je najskuteczniejszym dostępnym standardem.

Podsumowanie

W ostatnim czasie dochodzi do coraz częstszego wykradania danych firmowych czy wiadomości służbowych. Gdyby wszystkie zawarte w nich informacje były zaszyfrowane, nie miałyby żadnej wartości dla hakerów, a tak wykorzystywane są w celach politycznych czy merkantylnych.

Może to Ci się spodoba

Growth Hacking w małym biznesie – przewodnik

Growth Hacking bezpowrotnie zmienił oblicze małego biznesu. Dzięki zastosowaniu tej strategii, każda firma może teraz skutecznie zaistnieć w przestrzeni internetowej. Na czym polega Growth Hacking i jak przy jego pomocy

Hosting dla początkujących

Co to jest hosting? Wielu z Was pewnie już gdzieś słyszało słowo “hosting”, a tym którzy jeszcze nie mieli okazji zapoznać się z tym określeniem i innymi hasłami z nim

Smartwatch – nowy instrument w komunikacji marketingowej?

W technologii internetowej postępuje miniaturyzacja. Najnowszym trendem są inteligentne zegarki, dla których odmierzanie czasu jest funkcją najmniej ważną. Chcąc nie chcąc, firmy będą musiały nauczyć się prowadzenia komunikacji marketingowej przy

0 Comments

Brak komentarzy!

You can be first to comment this post!